Ứng dụng 5,8 triệu lượt tải về từ Google Play đánh cắp mật khẩu Facebook

Các nhà nghiên cứu tại Dr. Web vừa phát hiện 9 ứng dụng Android trên Google Play đã sử dụng một cách lén lút để đánh cắp thông tin đăng nhập Facebook của người dùng.

Bài đăng từ Dr. Web cho biết tất cả các ứng dụng được xác định đều cung cấp cho người dùng một tùy chọn để tắt quảng cáo trong ứng dụng bằng cách đăng nhập vào tài khoản Facebook của họ. Người dùng đã chọn tùy chọn này đã nhìn thấy một biểu mẫu đăng nhập Facebook chính hãng chứa các trường để nhập tên người dùng và mật khẩu.

Người dùng cần cẩn thận trước các ứng dụng độc hại trên Google Play.

Sau đó, các nhà nghiên cứu Dr. Web nói “Những trojan này đã sử dụng một cơ chế đặc biệt để lừa nạn nhân của chúng. Sau khi nhận được các cài đặt cần thiết từ một trong các máy chủ C&C khi khởi chạy, chúng đã tải trang web Facebook hợp pháp https://www.facebook.com/login.php vào WebView. Tiếp theo, chúng tải JavaScript nhận được từ máy chủ C&C vào cùng một WebView. Tập lệnh này đã được sử dụng trực tiếp để chiếm đoạt thông tin đăng nhập đã nhập. Sau đó, JavaScript này sử dụng các phương pháp được cung cấp thông qua chú thích JavascriptInterface rồi chuyển thông tin đăng nhập và mật khẩu bị đánh cắp cho các ứng dụng trojan, trước khi chuyển dữ liệu đến máy chủ C&C của kẻ tấn công. Sau khi nạn nhân đăng nhập vào tài khoản của họ, trojan cũng đã đánh cắp cookie từ phiên ủy quyền hiện tại. Những cookie đó cũng đã được gửi cho tội phạm mạng”.

Phân tích các chương trình độc hại cho thấy chúng đều nhận được cài đặt đánh cắp thông tin đăng nhập và mật khẩu của tài khoản Facebook. Tuy nhiên, những kẻ tấn công có thể dễ dàng thay đổi cài đặt của trojan và yêu cầu chúng tải trang web của một dịch vụ hợp pháp khác. Điều này có nghĩa trojan có thể được sử dụng để đánh cắp thông tin đăng nhập và mật khẩu từ bất kỳ dịch vụ nào.

Các nhà nghiên cứu đã xác định được 5 biến thể phần mềm độc hại được lưu trữ bên trong các ứng dụng. Ba trong số đó là ứng dụng Android gốc và hai ứng dụng còn lại sử dụng khung Flutter của Google, được thiết kế để tương thích đa nền tảng. Dr. Web nói rằng họ phân loại tất cả chúng là trojan giống nhau vì sử dụng các định dạng tệp cấu hình giống hệt nhau và mã JavaScript giống hệt nhau để đánh cắp dữ liệu người dùng.

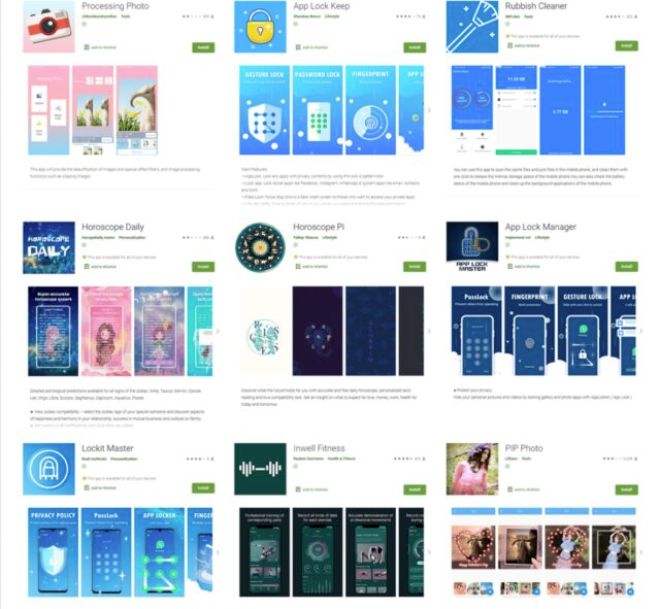

9 ứng dụng được Dr. Web phát hiện.

Dr. Web xác định các biến thể là gồm Android.PWS.Facebook.13, Android.PWS.Facebook.14, Android.PWS.Facebook.15, Android.PWS.Facebook.17 và Android.PWS.Facebook.18.

Phần lớn lượt tải xuống dành cho một ứng dụng có tên là PIP Photo với hơn 5,8 triệu lượt tải về. Ứng dụng có phạm vi tiếp cận lớn nhất tiếp theo là Processing Photo với hơn 500.000 lượt tải xuống. Các ứng dụng còn lại gồm Rubbish Cleaner, Inwell Fitness, Horoscope Daily, App Lock Keep, Lockit Master, Horoscope Pi và App Lock Manager.

Việc tìm kiếm các ứng dụng này trên Google Play cho thấy rằng tất cả các ứng dụng đã bị xóa khỏi chợ ứng dụng này. Một phát ngôn viên của Google nói rằng công ty cũng đã cấm các nhà phát triển của cả 9 ứng dụng nói trên khỏi cửa hàng, có nghĩa là họ sẽ không được phép gửi các ứng dụng mới. Đó là điều đúng đắn mà Google phải làm, nhưng dù sao nó cũng chỉ gây ra một trở ngại tối thiểu cho các nhà phát triển vì họ có thể chỉ cần đăng ký một tài khoản nhà phát triển mới với một tên khác với mức phí một lần là 25 USD.

Bất kỳ ai đã tải xuống một trong các ứng dụng trên nên kiểm tra kỹ thiết bị và tài khoản Facebook của họ để tìm bất kỳ dấu hiệu xâm phạm nào.

Một nhóm người dùng mạng di động tại Hàn Quốc đã đệ đơn kiện tập thể nhiều nhà mạng tại nước này với cáo buộc...

Nguồn: https://danviet.vn/ung-dung-58-trieu-luot-tai-ve-tu-google-play-danh-cap-ma...