Sau một thập kỷ, nhóm tin tặc "khét tiếng" Kimsuky ngày càng tung hoành hơn

Kimsuky đã thực hiện một chiến dịch gián điệp mạng nhắm vào các tổ chức nghiên cứu của Hàn Quốc cách đây 10 năm.

Sau gần 10 năm kể từ khi các chuyên gia của Kaspersky đưa ra ánh sáng chiến dịch gián điệp mạng nhắm vào các tổ chức nghiên cứu của Hàn Quốc, nhóm tin tặc được biết đến với tên gọi “Kimsuky” vẫn tiếp tục cập nhật các công cụ của mình và cách thức tấn công các tổ chức.

Kimsuky còn được gọi là Thallium, Black Banshee hay Velvet Chollima, đã lọt vào “radar” của Kaspersky từ năm 2013 và được biết đến với khả năng cập nhật nhanh chóng các công cụ nhằm ẩn đi kết cấu của chúng, khiến các nhà nghiên cứu bảo mật và hệ thống phân tích tự động khó nắm bắt được lượng dữ liệu bị truyền đi.

Kimsuky được cho là một nhóm tin tặc do nhà nước hậu thuẫn. (Ảnh minh họa)

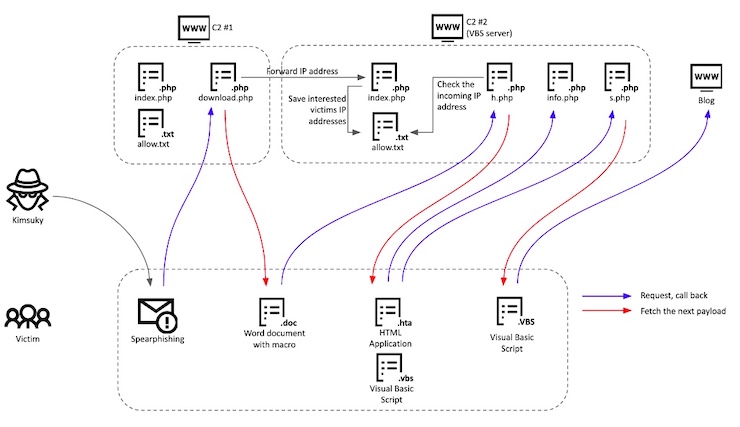

Seongsu Park - Trưởng nhóm Nghiên cứu Bảo mật của Nhóm Nghiên cứu và Phân tích Toàn cầu (GReAT) tại Kaspersky nhận thấy rằng, nhóm tin tặc khét tiếng này đã liên tục định cấu hình các máy chủ điều khiển và kiểm soát (C2) theo nhiều giai đoạn với nhiều dịch vụ lưu trữ khác nhau trên khắp thế giới.

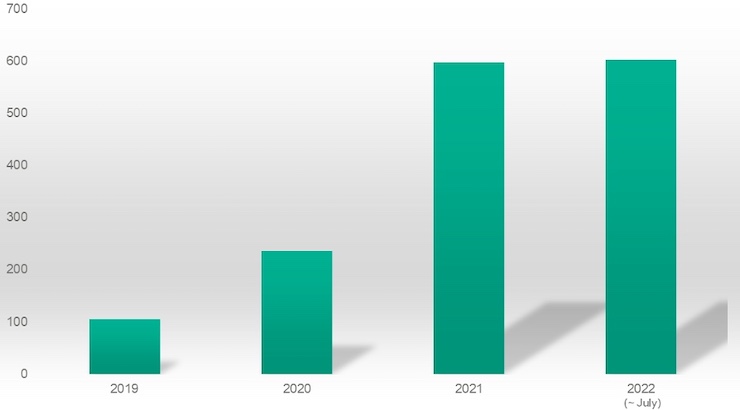

“Từ chưa đầy 100 máy chủ C2 vào năm 2019, Kimsuky đã có 603 trung tâm chỉ huy độc hại tính đến tháng 7 năm nay. Điều này cho thấy mối đe dọa sẽ tiến hành nhiều cuộc tấn công hơn, có thể vượt ra ngoài bán đảo Triều Tiên. Lịch sử hoạt động của nó cũng chỉ ra rằng, các cơ quan chính phủ, các tổ chức ngoại giao, truyền thông và thậm chí cả các doanh nghiệp tiền điện tử ở châu Á - Thái Bình Dương nên cảnh giác cao độ trước mối đe dọa tiềm ẩn này”, ông Park cảnh báo.

Số lượng máy chủ Kimsuky được phát hiện bởi Kaspersky qua các năm.

Số lượng máy chủ C2 tăng vọt là một phần trong các hoạt động liên tục của Kimsuky tại APAC và hơn thế nữa. Vào đầu năm 2022, nhóm chuyên gia của Kaspersky đã quan sát thấy một làn sóng tấn công khác nhắm vào các nhà báo và các tổ chức ngoại giao, học thuật ở Hàn Quốc.

Bằng hệ thống máy chủ (server cluster) “GoldDragon”, tác nhân đe dọa đã bắt đầu chuỗi lây nhiễm bằng cách gửi email lừa đảo kèm tài liệu Word được nhúng mã lệnh. Các tài liệu Word khác nhau dùng cho cuộc tấn công mới này đã bị phát hiện chứa những nội dung “mồi nhử” đa dạng liên quan đến vấn đề địa chính trị ở bán đảo Triều Tiên.

Các nội dung “mồi nhử”

Khi phân tích sâu hơn, ông Park phát hiện các tập lệnh từ máy chủ liên quan đến cụm máy GoldDragon, từ đó thiết lập bản đồ hoạt động C2 của nhóm này.

Cấu trúc máy chủ C2.

- Kẻ tấn công gửi email lừa đảo trực tuyến cho nạn nhân tiềm năng và yêu cầu họ tải xuống các tài liệu bổ sung.

- Nếu nhấp vào liên kết, nạn nhân sẽ được kết nối đến máy chủ C2 ở giai đoạn 1, với một địa chỉ email làm tham số.

- Ở giai đoạn 1, máy chủ C2 xác minh tham số địa chỉ email đến có phải là tham số mong đợi hay không. Nếu email nằm trong danh sách mục tiêu, máy chủ sẽ gửi gửi tài liệu độc hại. Kịch bản giai đoạn đầu tiên cũng chuyển tiếp địa chỉ IP của nạn nhân đến máy chủ giai đoạn tiếp theo.

- Khi tài liệu tìm nạp đã được mở, nó sẽ kết nối với máy chủ C2 thứ hai.

- Tập lệnh tương ứng trên máy chủ C2 thứ hai kiểm tra địa chỉ IP được chuyển tiếp từ máy chủ giai đoạn đầu tiên có phải là yêu cầu được mong đợi từ cùng một nạn nhân hay không. Sử dụng lược đồ xác thực IP này, kẻ tấn công cũng sẽ xác minh xem yêu cầu có phải đến từ nạn nhân hay không.

- Trên hết, kẻ điều hành dựa vào một số quy trình khác để phân phối một cách cẩn thận tải trọng tiếp theo, chẳng hạn như kiểm tra loại hệ điều hành và các chuỗi người dùng được xác định trước.

Một kỹ thuật đáng chú ý khác mà Kimsuky sử dụng là quy trình xác minh để đảm bảo rằng, nạn nhân chính là đối tượng chúng nhắm đến. Các chuyên gia Kaspersky thậm chí còn thấy nội dung của các tài liệu giả có nhiều chủ đề khác nhau, bao gồm chương trình nghị sự của “Hội nghị các nhà lãnh đạo châu Á 2022”, mẫu đơn yêu cầu sơ yếu lý lịch của một nhà ngoại giao Úc,...

Một chiến dịch lừa đảo mới đang nở rộ với hàng loạt trang web “cosplay” thành các sàn giao dịch tiền điện tử hàng đầu.

Nguồn: [Link nguồn]