Phát hiện hệ thống nghe lén điện thoại trên 6 châu lục

Các nhà nghiên cứu bảo mật vừa công bố một báo cáo về việc khám phá ra một công cụ được sử dụng bởi các chính phủ để theo dõi tất cả các dòng điện thoại thông minh hiện nay tại "40 quốc gia" trên "6 châu lục".

Mua phần mềm độc hại để nghe lén, theo dõi người dùng là bất hợp pháp, nhưng các lực lượng cảnh sát trên toàn thế giới đang "theo chân" của Cơ quan An ninh Quốc gia Hoa Kỳ (NSA) và FBI trong việc thực hiện hành động mờ ám này.

Các nhà nghiên cứu của phòng thí nghiệm Citizen tại Trường Đại học Toronto và công ty bảo mật Kaspersky Lab đã phát hiện ra một mạng lưới rộng lớn của một phần mềm gián điệp, được thiết kế đặc biệt để cung cấp cho các cơ quan thực thi pháp luật truy cập vào điện thoại của một nghi phạm với mục đích giám sát.

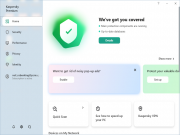

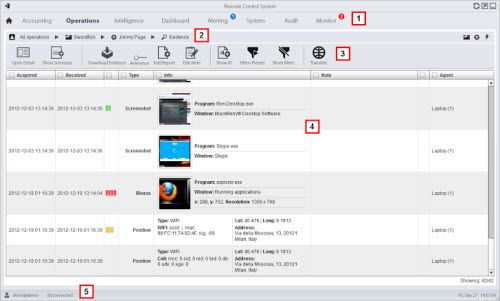

Giao diện của một công cụ quản lý việc theo dõi từ xa.

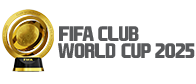

Các nhà nghiên cứu này đã trình bày phát hiện của họ trong một sự kiện ở London. Theo báo cáo được công bố, phạm vi phát hiện các cơ sở hạ tầng hỗ trợ các lệnh được quản lý bởi Hacking Team là rất rộng lớn, với 326 máy chủ (C & C) đang chạy trong hơn 40 quốc gia.

MALWARE danh cho cả máy để bàn và tất cả thiết bị di động

Các phần mềm độc hại, chính xác là hệ thống điều khiển từ xa (RCS), được phát triển bởi một công ty Ý gọi là Hacking Team, có sẵn cho máy tính để bàn, máy tính xách tay và cả các thiết bị di động.

Phiên bản mới nhất của phần mềm độc hại này dành cho tất cả các dòng điện thoại, bao gồm Android, iOS, Windows Mobile, Symbian và các thiết bị BlackBerry, nhưng phổ biến nhất là trên các thiết bị Android và các thiết bị iOS jailbreak. Thậm chí ngay cả khi thiết bị iOS chưa từng được jailbreak thì các phần mềm độc hại sử dụng công cụ Evasi0n jailbreaking nổi tiếng cũng có thể cài đặt lên nó dễ dàng.

Mọi nền tảng hệ điều hành đều có thể bị cấy mã độc.

Nhà phát triển MALWARE - "Hacking Team"

Hack Team là một công ty công nghệ có hơn 50 nhân viên, đã bán công nghệ và các công cụ xâm nhập trái phép thiết bị từ xa cho các chính phủ và các cơ quan thực thi pháp luật trong "vài chục nước" trên "sáu lục địa."

"Đó là một thực tế khó tin trong một khoảng thời gian dài mà các sản phẩm độc hại - bao gồm phần mềm độc hại Hacking Team dành cho điện thoại di động tồn tại và phát triển", các chuyên gia của Kaspersky Lab nói trong một bài viết đăng trên blog.

Thế giới mạng của các máy chủ điều khiển lệnh

Các nhà nghiên cứu của Kaspersky Lab đã sử dụng phương pháp "lấy dấu vân tay" quét toàn bộ không gian IPv4 để xác định địa chỉ IP của các máy chủ điều khiển lệnh trong hệ thống RCS trên khắp thế giới. Kết quả, họ tìm thấy một số lượng máy chủ lớn nhất ở nước Mỹ với 64 máy chủ C & C. Tiếp theo trong danh sách là Kazakhstan với 49, Ecuador có 35, Vương quốc Anh tổ chức 32 hệ thống điều khiển, và nhiều nước khác với tổng cộng 326 máy chủ chỉ huy và điều khiển.

"Sự hiện diện của những máy chủ như vậy trong một quốc gia không có nghĩa là nó đang được sử dụng bởi các cơ quan thực thi pháp luật", Sergey Golovanov, nhà nghiên cứu bảo mật chính của Kaspersky Lab cho biết. "Tuy nhiên, nó có ý nghĩa là ai đó đang triển khai các máy chủ C & C tại các địa điểm mà họ kiểm soát - nơi có những rủi ro của vấn đề pháp lý".

Mạng lưới phân bố các máy chủ được sử dụng để điều khiển các lệnh theo dõi từ xa.

Các tính năng của MALWARE

RCS có thể được cấy trên thiết bị của nạn nhân thông qua một USB hoặc thẻ nhớ SD, và từ xa nó có thể được cài đặt thông qua các hình thức lừa đảo, khai thác các ứng dụng miễn phí hoặc khi truy cập internet.

Sau khi cài đặt lên iOS của Apple, mã độc cho phép các chính phủ và cán bộ thực thi pháp luật có khả năng giám sát các thiết bị của nạn nhân, bao gồm:

- Kiểm soát mạng lưới điện thoại.

- Ăn cắp dữ liệu từ thiết bị của họ.

- Nghe lén điện thoại, đọc lén E-mail.

- Đánh chặn tin nhắn SMS và tin nhắn MMS.

- Có được lịch sử cuộc gọi.

- Báo cáo về vị trí của người dùng.

- Sử dụng microphone của thiết bị trong thời gian thực.

- Đánh chặn các tin nhắn thoại và tin nhắn SMS được gửi qua các ứng dụng như Skype, WhatsApp, Viber,...

Trong khi đó, Android được bảo vệ bởi bởi tính năng DexGuard giúp nó vô cùng khó khăn để xâm nhập. Tuy nhiên, hầu hết các khả năng đối với iOS đã đề cập ở trên cũng có sẵn cho Android, cùng với sự khai thác trung gian thông qua các ứng dụng khác, như Facebook, Google Talk, Tencent của Trung Quốc và nhiều hơn nữa.

Từ tiết lộ này, chúng ta thấy rằng, RCS hiện đang được sử dụng để do thám ở khắp mọi nơi, bao gồm các nhà báo, những người ủng hộ nhân quyền, và các nhân vật chính trị đối lập,...