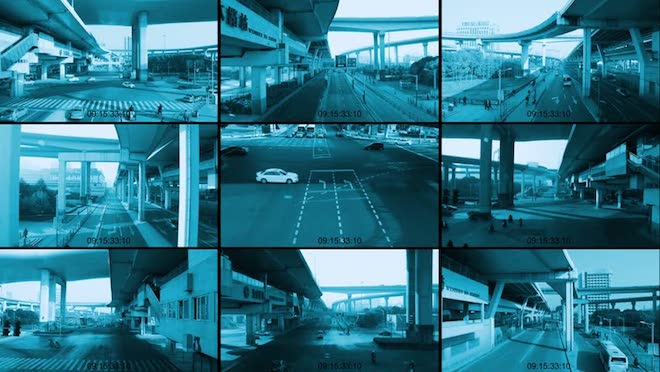

Kaspersky Lab: Nhiều hệ thống camera giám sát đang bị hacker theo dõi

Hàng ngàn camera đang hoạt động trực tuyến có khả năng bị tấn công. Trên thực tế, con số các thiết bị dễ bị tổn thương có thể gấp nhiều lần.

Nhiều lỗ hổng bảo mật trong các camera thông minh.

Hãng bảo mật Kaspersky Lab cho biết, các nhà nghiên cứu tại công ty đã phát hiện ra nhiều lỗ hổng bảo mật trong các camera thông minh thường được sử dụng để giám sát em bé hoặc giám sát an ninh trong nhà, văn phòng,... Theo các nghiên cứu, các lỗ hổng chưa được phát hiện có thể cho phép kẻ tấn công truy cập từ xa vào các nguồn cấp video và âm thanh, tệ hại hơn là chúng có thể vô hiệu hóa từ xa các thiết bị này rồi cài mã độc nhằm mục đích xấu.

Trước đó, nhiều phân tích được thực hiện bởi những nhà nghiên cứu bảo mật khác cũng từng chỉ ra rằng, các camera thông minh nói chung có xu hướng chứa những lỗ hổng bảo mật ở các mức độ nghiêm trọng khác nhau. Tuy nhiên, trong nghiên cứu mới nhất mình, các chuyên gia của Kaspersky Lab đã khám phá ra điều gì đó khác thường: Không chỉ một mà một loạt các camera thông minh dễ bị tấn công từ xa. Một trong những lý do là hệ thống truy cập thông qua "đám mây" được thiết kế để chủ sở hữu camera có thể truy cập từ xa còn lỏng lẻo.

Camera giám sát được lắp đặt ở nhiều nơi.

Bằng cách khai thác các lỗ hổng này, hacker có thể thực hiện các cuộc tấn công sau:

- Truy cập nguồn cấp dữ liệu video và âm thanh từ bất kỳ camera nào kết nối với dịch vụ đám mây dễ bị xâm nhập.

- Truy cập từ xa vào các camera và sử dụng nó làm bàn đạp vào cho các cuộc tấn công tiếp theo trên các thiết bị khác trên cả mạng nội bộ và mạng bên ngoài.

- Tải mã độc lên camera từ xa để phát tán và khai thác chúng.

- Ăn cắp thông tin cá nhân, như tài khoản mạng xã hội của người dùng và thông tin được sử dụng để gửi thông báo cho người dùng.

- Chặn từ xa các camera dễ bị xâm nhập.

Sau khi phát hiện ra, các nhà nghiên cứu của Kaspersky Lab đã liên lạc và báo cáo các lỗ hổng đến Hanwha Techwin - nhà sản xuất các camera bị ảnh hưởng. Theo các nhà sản xuất, tại thời điểm công bố, một số lỗ hổng đã được vá, trong khi các lỗ hổng còn lại sẽ sớm được khắc phục hoàn toàn.

Kaspersky Lab lưu ý, điều quan trọng là các cuộc tấn công như vậy chỉ có thể xảy ra nếu kẻ gian biết số seri của camera. Cách số seri được tạo ra là tương đối dễ dàng tìm ra thông qua các cuộc tấn công brute-force đơn giản, song hệ thống đăng ký camera không có lớp bảo vệ brute force.

Trong khi nghiên cứu, các chuyên gia của Kaspersky Lab đã xác định được gần 2.000 camera đang hoạt động trực tuyến có khả năng bị tấn công. Trên thực tế, con số các thiết bị dễ bị tổn thương có thể gấp nhiều lần.

Ngoài ra, các nhà nghiên cứu đã tìm thấy một chức năng chưa từng được biết đến, có thể được nhà sản xuất sử dụng cho mục đích kiểm tra sản phẩm cuối cùng. Tuy nhiên, tại cùng thời điểm, tội phạm mạng có thể sử dụng con đường ẩn này để gửi tín hiệu sai cho bất kỳ camera nào hoặc thay đổi một lệnh đã được gửi đến nó. Nó có thể được khai thác thêm với cách làm tràn bộ đệm, dẫn đến tắt camera.

Để được bảo vệ, Kaspersky Lab khuyến cáo người dùng thực hiện các thao tác sau:

- Luôn luôn thay đổi mật khẩu mặc định và hãy sử dụng một mật khẩu phức tạp, đồng thời đừng quên cập nhật thường xuyên.

- Hãy chú ý đến vấn đề bảo mật của các thiết bị được kết nối trước khi mua thêm một thiết bị thông minh khác cho gia đình hoặc văn phòng. Thông tin về các lỗ hổng được phát hiện và vá lỗi thường xuyên được đăng tải trên mạng và thường khá dễ tìm.

Có tới 76% lượng camera IP tại Việt Nam hiện đang sử dụng tài khoản và mật khẩu mặc định, khiến nó dễ dàng bị tin...