Gỡ cài đặt UC Browser ngay lập tức để tránh bị tấn công từ xa

Nếu đang sử dụng UC Browser trên điện thoại, bạn hãy xem xét đến việc gỡ cài đặt ứng dụng ngay lập tức để tránh bị tấn công từ xa.

UC Browser được phát triển bởi UCWeb (thuộc sở hữu của Alibaba), đây là một trong những trình duyệt di động phổ biến nhất hiện nay với hơn 500 triệu người dùng trên toàn thế giới, đặc biệt là ở Trung Quốc và Ấn Độ.

Theo trang Hacker News, UC Browser hiện đang dính một lỗ hổng nghiêm trọng, có thể bị tin tặc lợi dụng để thực hiện các tấn công từ xa, thực thi mã tùy ý trên thiết bị Android của người dùng.

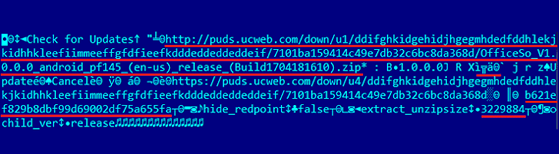

Theo một báo cáo vừa được công bố bởi công ty bảo mật Dr. Web, từ năm 2016, phiên bản UC Browser dành cho các thiết bị Android đã được tích hợp một tính năng “ẩn”, cho phép công ty tải xuống các thư viện, module mới từ máy chủ và cài đặt chúng lên thiết bị di động của người dùng.

Điều đáng lo ngại là việc tải các nội dung này được thực hiện thông qua giao thức HTTP không an toàn (thay vì sử dụng HTTPS được mã hóa). Điều này đồng nghĩa với việc kẻ gian có thể thực hiện các cuộc tấn công man-in-the-middle (MiTM) và đẩy các module độc hại đến thiết bị của người dùng.

Trong đoạn video thử nghiệm được chia sẻ bởi Dr. Web, các nhà nghiên cứu đã trình diễn cách họ có thể thay thế một plugin bằng mã độc. Các nhà nghiên cứu còn cho biết, tội phạm mạng có thể lợi dụng UC Browser để truyền bá các plugin độc hại thông qua các cuộc tấn công bằng phương thức MiTM.

Ví dụ, họ có thể hiển thị các tin nhắn lừa đảo để đánh cắp tên người dùng, mật khẩu, chi tiết thẻ ngân hàng và nhiều dữ liệu cá nhân khác. Ngoài ra, các module độc hại có thể truy cập nội dung được bảo vệ và đánh cắp mật khẩu được lưu trong thư mục của chương trình.

UC Browser vi phạm chính sách của Google Play

Vì tính năng tự động tải xuống và thực thi mã tùy ý trên thiết bị của người dùng mà không cần cài đặt phiên bản mới của ứng dụng, nên UC Browser đã vi phạm chính sách của Google Play.

Các nhà nghiên cứu cho biết: “Việc này đã vi phạm các quy tắc của Google đối với phần mềm được phân phối bên trong cửa hàng ứng dụng. Những quy tắc này đã được áp dụng để ngăn chặn việc phân phối trojan và khởi chạy các plugin độc hại.”

Lỗ hổng này được tìm thấy trên UC Browser và UC Browser Mini (kể cả những phiên bản mới nhất).

Dr. Web đã báo cáo phát hiện cho nhà phát triển UC Browser và UC Browser Mini nhưng họ từ chối đưa ra nhận xét, sau đó công ty đã báo cáo vấn đề với Google.

Một tính năng như vậy có thể bị lạm dụng trong các tình huống tấn công chuỗi cung ứng khi máy chủ của công ty bị xâm phạm, cho phép kẻ tấn công đẩy các bản cập nhật độc hại cho hàng trăm triệu người dùng. Điều này chúng ta đã từng thấy khi tính năng Live Update của Asus bị tấn công, ảnh hưởng đến hơn 1 triệu máy tính.

Ở thời điểm hiện tại, người dùng chỉ còn một lựa chọn là gỡ bỏ ứng dụng tạm thời cho đến khi công ty tiến hành vá lỗi.

Nếu cảm thấy hữu ích, bạn đừng quên chia sẻ bài viết trên kynguyenso.plo.vn cho nhiều người cùng biết.

Cập nhật: Người phát ngôn của UCWeb vừa chia sẻ với trang Hacker News: “Theo những lo ngại của Dr. Web, UC đã cập nhật ứng dụng UC Browser trên Google Play.”

Hiện có gần 2 triệu thiết bị bị nhiễm phần mềm độc hại FalseGuide dù được cài đặt trực tiếp từ Google Play.