Gần 500 ứng dụng Android là điểm đến của phần mềm độc hại "khét tiếng" này

Phần mềm độc hại ERMAC đang nhắm đến thông tin bảo mật của gần 500 ứng dụng Android.

Theo TechRadar, một phần mềm độc hại Android khét tiếng đã nhận được bản cập nhật lớn, khiến nó ngày càng nguy hiểm hơn. ERMAC – một loại trojan chuyên đánh cắp tài khoản ngân hàng – với phiên bản 2.0 mới, đang săn tìm thông tin cá nhân của người dùng qua nhiều loại ứng dụng khác nhau.

Hàng trăm ứng dụng Android là mục tiêu của trojan ERMAC 2.0.

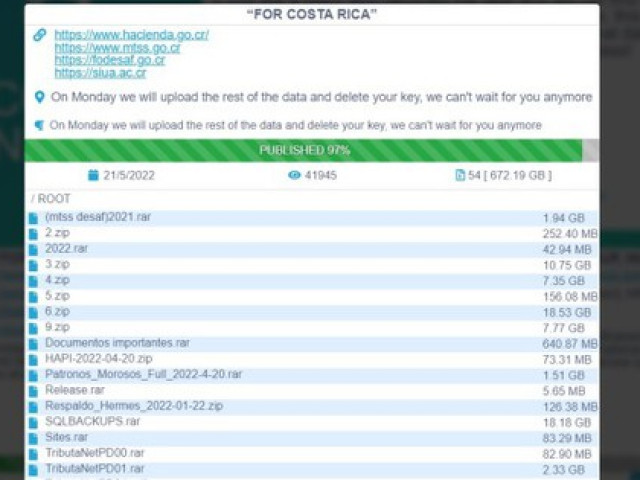

Các nhà nghiên cứu an ninh mạng từ Cyble và ESET gần đây đã phát hiện ra phiên bản 2.0 của ERMAC đang được quảng cáo trên dark web, với giá 5.000 USD mỗi tháng (tăng thêm 2.000 USD so với cho phiên bản trước đó). Chi phí tăng cao không chỉ do lạm phát, mà còn do phiên bản 2.0 đi kèm với nhiều tính năng hơn. Nó hiện có khả năng đánh cắp thông tin đăng nhập và nhiều dữ liệu nhạy cảm khác từ 467 ứng dụng, con số đã tăng so với 378 ứng dụng trước đó.

ERMAC núp bóng trong những ứng dụng hợp pháp

Khi nạn nhân vô tình cài đặt ERMAC qua những ứng dụng đầu cuối mà nó ẩn mình, phần mềm độc hại sẽ yêu cầu người dùng cấp quyền vào dịch vụ Accessibility Service, quyền này cho phép nó kiểm soát hoàn toàn thiết bị. Các nhà nghiên cứu đã phát hiện ra rằng trojan tự cấp cho nó 43 đặc quyền như truy cập SMS, truy cập danh bạ, tạo cửa sổ cảnh báo hệ thống, ghi âm và truy cập vào bộ nhớ với khả năng đọc/ghi.

Sau khi có được các quyền cần thiết, ERMAC sẽ quét thiết bị để tìm các ứng dụng đã cài đặt và gửi dữ liệu đến máy chủ C2 của nó. Sau đó, máy chủ sẽ phản hồi lại kèm theo các mô-đun Injection ở dạng HTML được mã hóa, trojan sẽ tiến hành giải mã và lây nhiễm chúng vào tệp Shared Preference dưới tên “setting.xml”. Khi nạn nhân khởi chạy một ứng dụng, cùng lúc đó trojan sẽ mở một trang lừa đảo trên giao diện của ứng dụng, từ đó sẽ thu thập được dữ liệu nếu người dùng ngây thơ khai báo.

Các nhà nghiên cứu cũng đã phát hiện ra ERMAC 2.0 đang tồn tại ngoài cộng đồng qua trường hợp một kẻ đe dọa không xác định đã cố gắng mạo danh ứng dụng Bold Food (một dịch vụ giao đồ ăn ở châu Âu) và tấn công người tiêu dùng ở Ba Lan. Một trang web Bolt Food giả mạo đã được gửi đến người dùng, rất có thể trang này được quảng cáo thông qua mạng xã hội và email lừa đảo.

Ứng dụng giả mạo là vũ khí phổ biến của tội phạm mạng, đó là lý do tại sao người dùng chỉ nên tải xuống ứng dụng từ những nơi có nguồn gốc hợp pháp, chẳng hạn như Google Play Store.

Zoom đã phát hành một bản cập nhật lớn nhằm khắc phục các lỗ bảo mật hổng nghiêm trọng, cho phép tin tặc thực thi mã từ xa.

Nguồn: https://danviet.vn/gan-500-ung-dung-android-la-diem-den-cua-phan-mem-doc-ha...