Dữ liệu rò rỉ của bạn sẽ ra sao sau khi bị tung lên Dark Web

Tất cả chúng ta đều biết rằng tin tặc đang tìm cách đánh cắp thông tin đăng nhập và có được dữ liệu nhạy cảm, nhưng chính xác thì quá trình này diễn ra như thế nào?

Theo TechRadar, một số nhà nghiên cứu đã thực hiện một thử nghiệm để kiểm tra những dữ liệu bị đánh cắp sẽ trải qua những quá trình gì và đối mặt với tin tặc ra sao.

Các nhà nghiên cứu tại công ty bảo vệ dữ liệu Bitglass đã một lần nữa thực hiện thử nghiệm có tên “Where’s Your Data”, họ lập kế hoạch tạo ra danh tính kỹ thuật số cho nhân viên của một ngân hàng không có thật, một cổng web chức năng cho ngân hàng, tài khoản Google Drive, và cuối cùng là dữ liệu thẻ tín dụng thực.

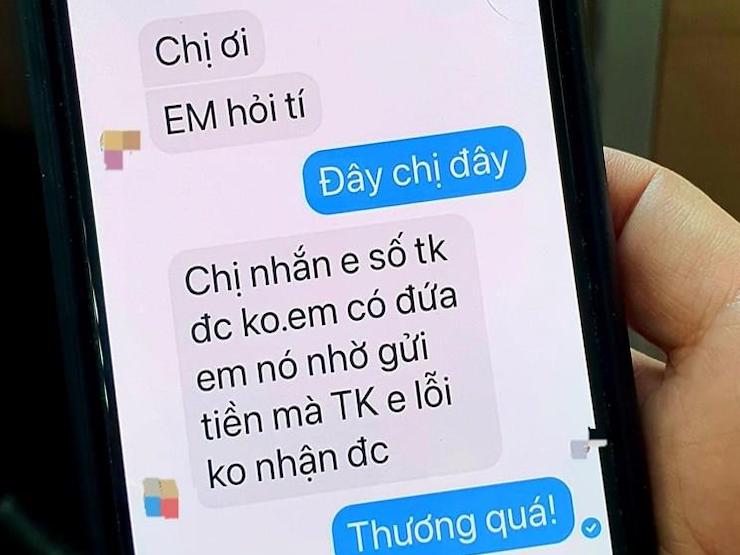

Sau đó, nhóm nghiên cứu đã tiết lộ thông tin đăng nhập Google Apps “mồi nhử” này vào Dark Web và theo dõi hoạt động trên các tài khoản trực tuyến của nhân viên hư cấu. Trong vòng 24 giờ đầu tiên, đã có 5 lần đăng nhập tài khoản ngân hàng và 3 lần đăng nhập Google Drive. Các tệp đã được tải xuống trong vòng 48 giờ kể từ lần rò rỉ đầu tiên. Bitglass' Cloud Access Security Broker (CASB) cho thấy trong suốt một tháng, tài khoản đã được xem hàng trăm lần và nhiều tin tặc đã truy cập thành công các tài khoản trực tuyến khác của nạn nhân.

Hơn 1.400 lượt truy cập đã được ghi lại vào thông tin đăng nhập Dark Web và cổng web của ngân hàng hư cấu, có 1/10 tin tặc đã cố gắng đăng nhập vào Google bằng thông tin đăng nhập bị rò rỉ. Có 94% các tin tặc truy cập vào Google Drive đã phát hiện ra các tài khoản trực tuyến khác của nạn nhân và cố gắng đăng nhập vào cổng thông tin điện tử của ngân hàng.

Ngoài ra, 12% tin tặc đã truy cập thành công vào Google Drive đã cố gắng tải xuống các tệp có nội dung nhạy cảm. Những tin tặc này đến từ hơn 30 quốc gia, có 68% tất cả các thông tin đăng nhập đến từ các địa chỉ IP ẩn danh của Tor, trong số các lượt truy cập không dùng Tor, 34,85% đến từ Nga, 15,67% từ Mỹ và 3,5% từ Trung Quốc.

Nat Kausik, CEO của Bitglass cho biết: “Thử nghiệm theo dõi dữ liệu lần thứ hai của chúng tôi cho thấy mối nguy hiểm của việc sử dụng cùng một mật khẩu và thông tin đăng nhập bị rò rỉ có thể lan truyền nhanh như thế nào, làm lộ dữ liệu nhạy cảm của cá nhân và công ty. Các tổ chức cần một giải pháp toàn diện cung cấp phương tiện xác thực người dùng an toàn hơn”.

Các tin tặc đã tìm ra cách vô hiệu hóa chương trình chống virus đang bảo vệ máy tính của nạn nhân.

Nguồn: [Link nguồn]